Кренор Лорри Фейт. Не ловись, рыбка! Проблемы и методы борьбы с фишингом

ОБ АВТОРЕ

Основные положения

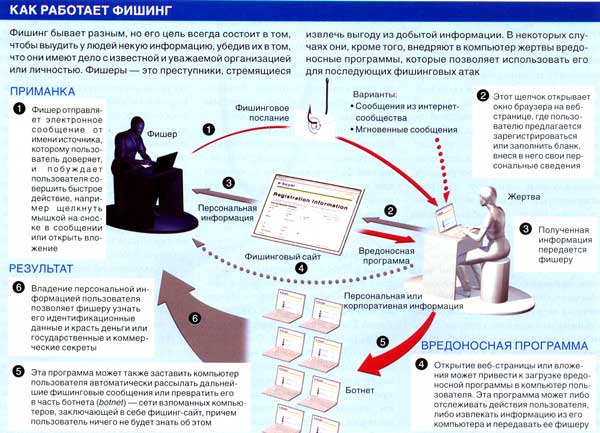

Фишинг — это вид сетевых преступлений, заключающийся в выманивании у людей конфиденциальной или секретной информации. Он уже обходится жертвам в миллиарды долларов в год, и угроза его растет. Поскольку фишинг основан на человеческих слабостях, изучение факторов, определяющих склонность людей клевать на удочку, поможет обучению пользователей и совершенствованию технологий защиты от мошенничества. Для борьбы с фишингом нужно объединение усилий правоохранительных органов, специалистов по защите информации и обычных пользователей.

Мошенники виртуозно составляют послания от имени уважаемых организаций и обычно призывают совершить срочные действия, чтобы избежать нежелательных событий или что-то заработать. Цель состоит в том, чтобы побудить человека зайти на некий сайт или позвонить по определенному номеру и выдать мошенникам свою персональную информацию. Иногда достаточно щелкнуть мышкой по ссылке или открыть файл, прикрепленный к электронному письму, чтобы компьютер оказался зараженным вредоносной программой, позволяющей «фишеру» (phisher, искаженный вариант английского слова fisher — «рыбак») извлекать нужную информацию или управлять компьютером жертвы для осуществления дальнейших атак. У каждой фишинговой атаки есть свои особенности, однако результат обычно один и тот же: тысячи беспечных жертв предоставляют преступникам сведения, которые затем используются для хищения денег с банковских счетов или для получения секретной информации.

Международный консорциум организаций по борьбе с сетевым мошенничеством отслеживает активность фишинга. В 2007 г. общее число фишинговых сайтов, выявляемых каждый месяц, достигло 55 643. Для обмана жертв и убеждения их в том, что они имеют дело с уважаемыми организациями, каждый месяц использовались названия или логотипы около двухсот компаний. По оценке консалтинговой компании Gartner, в 2007 г. на фитинг попалось 3,6 млн американцев, суммарные потери которых превысили $3,2 млрд.

Ставки высоки, и специалисты по информационной безопасности разрабатывают для почтовых клиентов и веб-браузеров все более совершенные фильтры, способные выявлять и регистрировать попытки фишинга. Хотя такие программы помогают пресекать множество атак, фишеры постоянно меняют тактику, стремясь идти на шаг впереди защитных технологий. Фишинг основан на использовании человеческих слабостей, и чтобы атака прошла успешно, жертва должна поддаться соблазну и предпринять определенные действия, так что проблема не только в технологии. Поэтому моя группа в Университете Карнеги-Меллона занимается поиском наилучших способов обучения людей распознаванию попыток фишинга и защиты от них. Кроме того, мы рассказываем людям, как работают антифишинговые программы, чтобы пользователи могли правильно их применять. Поскольку человеческий фактор является ключевым для успеха фишинговых атак, мы пришли к выводу, что он же может стать важным оружием и в борьбе с фишингом.

Когда в 2004 г. мы впервые попытались понять, почему люди попадаются на удочку, мои коллеги Манди Холбрук (Mandy Holbrook) и Джули Даунз (Julie Downs) провели опрос на улицах Питтсбурга. Оказалось, что большинство людей ничего не знают о фишинге. Некоторые слышали о мошенничестве через электронную почту с использованием названий финансовых организаций, но не осознавали, что сообщения якобы от торговцев могут быть жульническими. Мало кто может выявить поддельное послание: обычно достоверность электронных писем оценивается по внешним признакам, таким как наличие логотипа и профессиональная стилистика текста. Многие пользователи не понимают смысла предупреждений об опасности, выдаваемых веб-браузерами, и не знают, как использовать подсказки, содержащиеся в веб-адресах и в самих сообщениях, для проверки достоверности последних.

Когда необходимость в просвещении интернет-пользователей в отношении фишинга стала очевидной, мы занялись обзором проводимых на тот момент мероприятий в этой области, чтобы понять, почему не видно их результатов. Мы обнаружили множество разнообразных сайтов, посвященных антифи-шингу и созданных компаниями, правительственными организациями и промышленными ассоциациями. Некоторые из них были перегружены техническим жаргоном и содержали больше информации, чем может усвоить обычный пользователь без технического образования. Лишь немногие сайты давали хорошую основу для повышения осведомленности людей об опасности фишинга, но и они слабо помогали людям защититься от него. Лабораторные исследования показали, что некоторые материалы, лучше всего объясняющие опасность фишинга, делают людей чрезмерно подозрительными в отношении подлинных веб-сайтов.

Хуже того, предупреждения о фишинговых атаках, рассылаемые компаниями своим работникам и клиентам, чаще всего остаются без внимания. В ходе экспериментов добровольцы читали фишинго-вые письма гораздо охотнее, чем сообщения об информационной безопасности. Исследования показали, что абстрактная осведомленность о фишинге сама собой не превращается в защиту.

Исходя из полученных представлений, члены моей группы Понну-рангам Кумаругуру (Ponnurangam Kumaruguru), Алессандро Аквисти (Alessandro Aquisti) и другие разработали обучающую систему PhishGuru, предоставляющую антифишинго-вую информацию после того, как пользователь попадется на имитацию фишингового послания. В программе содержится набор кратких сообщений, указывающих на необходимые действия и представленных в виде мультфильмов, где персонаж по имени FisfiGuru объясняет потенциальным жертвам, как им защитить себя. Люди, просмотревшие эти мультфильмы после того, как попались на посланные им имитированные фишинговые сообщения, в дальнейшем гораздо реже становились жертвами реальных атак.

Обобщив этот подход, мой аспирант Стив Шэн (Steve Sheng) разработал обучающую игру Anti-Phishing Phil, которая учит людей определять адреса подозрительных сайтов и демонстрирует, как люди попадаются на удочку. Игроки играют роль Фила — молодой рыбы, которая должна изучать адреса, связанные со знакомыми ей червями, и определять, каких из них можно есть. Если Фил пытается ухватить червя с мошенническим адресом, он попадается на крючок и выхватывается из воды. Тогда на сцене появляется более старая и мудрая рыба и объясняет, где ошибся Фил. С помощью лабораторных и полевых испытаний мы показали, что эта игра существенно повышает способность людей выявлять фальшивые сайты. Сравнение поведения пользователей до и после обучения показало значительное уменьшение случаев, когда фишинговые сайты ошибочно принимались за подлинные, а подлинные — за фишинговые. Прошедшие эту игру превосходили по этим показателям тех участников испытаний, которые обучались по пособиям или материалам из других источников.

Хотя мы и показали, что можем научить пользователей защищаться от фишеров, даже обученным пользователям нельзя терять бдительность и желательно периодически повторять курс обучения, чтобы быть в курсе новых фишинговых трюков. В 2008 г. резко возросло количество программ и сайтов, предназначенных для кражи паролей. Еще одна растущая угроза — spear-phishing («охота с острогой»), т.е. атаки, адаптированные к конкретным потенциальным жертвам. Такая атака может иметь вид электронного сообщения работнику компании от ее менеджера, что должно внушить доверие и побудить работника открыть вложение. Составлять такие адресные сообщения злоумышленникам может помогать информация, имеющаяся на корпоративных сайтах и сайтах интернет-сообществ.

Поскольку фишеры не дремлют, дельзя рассчитывать на то, что пользователи смогут защититься самостоятельно. Наша группа занимается разработкой автоматических фильтров, способных распознавать фишинговые атаки. Однако эффективность таких фильтров серьезно зависит от правильной реакции людей.

Многие браузеры уже содержат встроенные защитные фильтры а могут работать совместно с другими программами для выявления подозрительных сайтов. Но даже при условии, что программные антифишинговые средства будут выявлять фишинговые сайты, от них будет мало проку, если пользователи будут игнорировать их предупреждения. Чтобы понять, почему пользователи не обращают внимания на предупреждения об опасности, мой аспирант Серж Эгельман (Serge Egelman) рассылал добровольцам, участвующим в наших исследованиях, фишинговые электронные сообщения. Если получатели поддавались на провокацию и щелкали мышкой на ссылке, на их экране появлялось предостережение. Эгельман обнаружил, что пользователи браузера Mozilla Firefox 2 прислушивались к этим предупреждениям, а те, кто пользовался браузером Microsoft Internet Explorer 7 (I-E7), часто пренебрегали ими. Как мы выяснили, столь большая разница в реакциях двух групп участников обусловлена тем, что пользователи браузера IE7 либо не замечали предупреждений, либо путали их с предупреждениями о менее серьезных опасностях.

Еще один важный фактор, определяющий доверие пользователей к предупреждениям автоматических фильтров, — их точность. Большая вероятность ложной тревоги, когда подлинный сайт ошибочно определяется как мошеннический, может подорвать доверие к фильтру: через какое-то время пользователь просто перестанет обращать внимание на предупреждения. В тех антифишинговых фильтрах, которые мы испытывали, для выявления фишинговых сообщений и сайтов, применяются несколько подходов. В большинстве коммерческих инструментов используются постоянно обновляемые черные списки фишинговых сайтов. В некоторых инструментах есть также белый список подлинных сайтов.

Однако большинство фильтров не ограничиваются использованием списков. Некоторые анализируют каждый сайт, посещаемый пользователем, и для оценки его подлинности применяют набор эвристических алгоритмов. При этом мишенью становятся те же признаки, о которых мы рассказываем на антифишинговых курсах, например адреса, начинающиеся с четырех чисел или похожие на адреса хорошо известных брендов. Фильтры принимают во внимание и другие признаки, незаметные для людей, например возраст сайта, поскольку фишинговые сайты обычно существуют очень недолго, оставаясь активными от нескольких часов до нескольких дней.

В случае фильтров, работа которых основана главным образом на использовании черных списков, эффективность зависит от времени. Недавно мы провели испытания восьми пользовательских антифишинговых программ, сообщая им адреса новых фишинговых сайтов. Оказалось, что в пределах нескольких минут после получения этих адресов большинство таких программ обнаруживают меньше 20% фишинговых сайтов, а через пять часов — уже около 60%. Фильтры, в которых использовалось сочетание черного списка с эвристическими алгоритмами, работали гораздо лучше, выявляя почти 90% фишинговых атак с самого начала испытания.

Наша группа занимается разработкой программ, в которых для обнаружения фишинговых электронных сообщений используется техника обучающихся машин. Она широко применяется для выявления спама, но детекторы спама оказываются не очень точными, когда дело касается фишинговых посланий, которые обычно выглядят подлинными. Норман Заде (Norman Sadeh) из нашей группы работает над созданием инструмента для анализа электронных сообщений по ряду признаков, которые могут указывать на фишинг. Например, фишинговые письма могут содержать текст с гиперссылками в виде адресов известных сайтов, которые на самом деле ведут на сайт фишера. Кроме того, адреса в фишинговых сообщениях часто содержат пять или более точек и указывают на недавно зарегистрированные доменные имена. Однако эти особенности имеют не все фишинговые послания, и наоборот, иногда эти признаки могут содержаться и в подлинных электронных сообщениях. Поэтому исследователи обучают программу PhishPatrol, передавая ей большую коллекцию подлинных и фишинговых посланий, чтобы она могла проанализировать их и определить, какое сочетание признаков с наибольшей вероятностью может встретиться в фишинговых письмах. В наших недавних экспериментах PhishPatrol смогла выявить более 95% фишинговых сообщений. Вероятность ложной тревоги при этом не превысила 0,1%.

Для выявления фишинговых сайтов мы использовали также сочетания некоторых признаков, используемых программой PhishPatrol, с другими подходами. ДжейсонХонг (Jason Hong) возглавляет в нашей группе раз работку инструмента CANTINA для анализа содержимого веб-страницы в сочетании с другими эвристическими процедурами с целью определения, не представляет ли собой эта страница часть фишингового сайта. Сначала CANTINA использует известный алгоритм информационной проходки для выявления пяти ключевых слов, характерных для данной веб-страницы, но редко встречающихся в Интернете в целом. Например, на странице регистрации новых пользователей eBay такая лексическая сигнатура может иметь вид eBay, user, sign, help, Jorgot. Если вы станете искать эти пять слов в Google, подлинная страница регистрации eBay окажется в числе первых результатов поиска. Фишинговые сайты, воспроизводящие эту регистрационную страницу eBay, едва ли окажутся там, поскольку один из критериев ранжирования веб-страниц в алгоритме Google— число ссылок на данную страницу с других страниц, так что с наибольшей вероятностью в начало списка попадают подлинные сайты. Однако этот подход не гарантирует избавления от ошибок, особенно в случае недавно созданных подлинных сайтов, поэтому он является лишь одним из нескольких критериев, рассматриваемых системой CANTINA при оценке веб-сайта.

Чтобы быть эффективными, антифишинговые фильтры должны применять критерии, достаточно гибкие, чтобы оставаться применимыми в условиях постоянно эволюционирующей тактики фишеров. Фильтр, созданный группой автора для распознавания фишинговых сайтов, в лабораторных испытаниях показал эффективность на 95%. Кроме использования обычных эвристических процедур фильтр извлекает «лексическую сигнатуру» ключевых слов на странице и проводит в Google поиск подлинных сайтов, содержащих эти слова.

Возраст домена: не превышает 12 месяцев

Известные изображения: на странице есть известный логотип, но он не принадлежит домену владельца этого логотипа

Подозрительный адрес: адрес содержит знак @, минус, IP-адрес или больше пяти точек

Подозрительные ссылки: Ссылка на страницу содержит знак @ или минус

Формы: страница содержит поля для ввода текста

Адрес не соответствует адресу подлинного сайта.

В сообществе специалистов по информационной безопасности не мы одни постоянно стремимся к совершенствованию технологий. По мере улучшения защиты фишеры соответственно меняют свою тактику. Фишинговые письма теперь передаются через ICQ и SMS. Для завлечения своих потенциальных жертв фишеры используют сетевые игры вроде World of Warcrqft и такие интернет-сообщества, как MySpace и Facebook. Для фишинговых атак используется также создание точек доступа Wi-Fi в общественных местах и имитация регистрационных страниц настоящих провайдеров. Цель этих атак — определение паролей жертв и заражение их компьютеров вредоносными программами.

Организованные группировки фишеров используют тысячи взломанных компьютеров как исходные позиции для своих атак. В частности, группировка Rock Phish gang из Восточной Европы использует взломанные компьютеры для передачи сообщений фишинговым сайтам. Это дает возможность представить файлы как передаваемые с этих компьютеров и скрыть истинный адрес фишингового сайта, таким образом затруднив правоохранительным органам поиск истинного источника атаки. Другая тактика уклонения от поиска, используемая этой группировкой, — система, которую специалисты по безопасности называют «быстрым потоком» (fast flux). Она заключается в постоянном изменении /Р-адресов фишинговых сайтов на серверах доменных имен (DNS).

Разумеется, прибыльность фи-шинга определяется способностью фишеров превращать номера кредитных карточек и другие секретные сведения в наличные деньги. Поэтому фишеры обычно привлекают «осликов»: предлагают людям надомную работу или заводят с ними дружбу, убеждая, что нуждаются в их помощи. «Ослики» часто сами оказываются ни о чем не подозревающими жертвами, полагая, что их наняли для выполнения законной работы. Однако реальная задача «осликов» состоит в переводе украденных денег, и именно они в случае чего попадают за решетку.

Постоянное совершенствование антифишинговых фильтров и осведомление пользователей о новых типах фишинговых атак поможет сократить число жертв фишинга. Помогут также координация международных усилий правоохранительных органов и нахождение способов сделать фишинг менее прибыльным. Тем не менее борьба с фишингом остается своего рода гонкой вооружений, и полностью победить его нельзя, не вырвав с корнем. Поэтому пользователям нужны все возможные виды защиты.

Перевод: И.Е. Сацевич

• Phishing Exposed. Lance James. Syngress, 2005.

• Phishing and Countermeasures. Edited by Markus Jakobsson and Steven Myers. Wiley, 2007.

• Anti-Phishing Phil: The Design and Evaluation of a Game That Teaches People Not to Fall for Phish. Steve Shengetal. in Proceedings of the 2007 Symposium on Usable Privacy and Security; July 18-20, 2007.

• Behavioral Response to Phishing Risk. Julie S. Downs, Mandy Holbrook and Lorrie Faith Cranor in Proceedings of the 2nd Annual eCrime Researchers Summit, pages 37-44; October 4-5, 2007.

• Информация о лабораторных исследованиях Лорри Фейт Кренор и ссылки на них доступны на сайте Supporting Trust Decisions: http://cups.cs.cmu.edu/trust

Издательство «Свиньин и сыновья» выпустило несколько сотен самых разных по жанру, объему и авторам, но неизменно высококультурных изданий

Издательство «Свиньин и сыновья» выпустило несколько сотен самых разных по жанру, объему и авторам, но неизменно высококультурных изданий